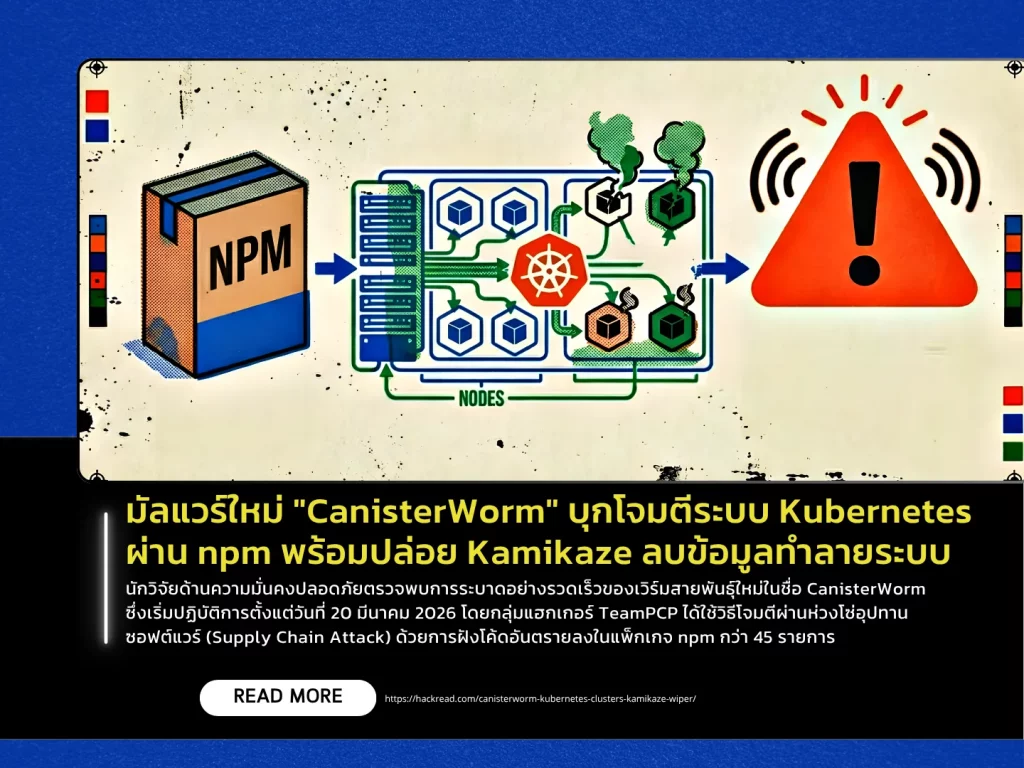

นักวิจัยด้านความมั่นคงปลอดภัยตรวจพบการระบาดอย่างรวดเร็วของเวิร์มสายพันธุ์ใหม่ในชื่อ CanisterWorm ซึ่งเริ่มปฏิบัติการตั้งแต่วันที่ 20 มีนาคม 2026 โดยกลุ่มแฮกเกอร์ TeamPCP ได้ใช้วิธีโจมตีผ่านห่วงโซ่อุปทานซอฟต์แวร์ (Supply Chain Attack) ด้วยการฝังโค้ดอันตรายลงในแพ็กเกจ npm กว่า 45 รายการ ผ่านการขโมยบัญชีผู้ดูแลระบบที่คาดว่าเชื่อมโยงกับการรั่วไหลของข้อมูลจากเครื่องมือสแกนช่องโหว่ Trivy ก่อนหน้านี้ โดยมัลแวร์ตัวนี้มีความสามารถในการแพร่กระจายตัวที่น่ากลัว โดยสามารถข้ามเครื่องในเครือข่ายได้ภายในไม่กี่วินาทีผ่านการขโมย SSH Keys และมุ่งเน้นการขโมย Token เพื่อเข้าควบคุมบัญชีซอฟต์แวร์อื่น ๆ ต่อไปเป็นทอด ๆ

ความโดดเด่นทางเทคนิคที่ทำให้การยับยั้งทำได้ยาก คือการใช้ Blockchain Canister บนเครือข่าย Internet Computer Protocol (ICP) เป็นศูนย์สั่งการ (C2) แทนเซิร์ฟเวอร์แบบดั้งเดิม ซึ่งด้วยคุณสมบัติการกระจายศูนย์ของบล็อกเชนทำให้เจ้าหน้าที่ไม่สามารถสั่งปิดระบบควบคุมได้โดยง่าย นอกจากนี้ CanisterWorm ยังมีพฤติกรรมที่เฉพาะเจาะจง โดยหากตรวจพบว่าทำงานอยู่ในระบบ Kubernetes ภายในพื้นที่ประเทศอิหร่าน (เขตเวลา Asia/Tehran) มันจะยกระดับการโจมตีเป็น Kamikaze Wiper โดยการใช้ DaemonSet สั่งรันมัลแวร์ในทุกเครื่องของเครือข่ายเพื่อลบข้อมูลทั้งหมดและทำลายระบบทันที แต่หากพบบนระบบนอกพื้นที่ดังกล่าว มัลแวร์จะทำหน้าที่เป็น Backdoor เพื่อจารกรรมข้อมูลแทน

สำหรับแนวทางการป้องกันและเฝ้าระวัง นักพัฒนาและผู้ดูแลระบบควรเร่งตรวจสอบระบบเครือข่ายและคลัสเตอร์ Kubernetes ของตนอย่างละเอียด โดยเฉพาะการตรวจหาเซอร์วิสที่ผิดปกติในชื่อ pgmon หรือ pgmonitor ซึ่งเป็นชื่อที่มัลแวร์ใช้พรางตัวว่าเป็นเครื่องมือจัดการฐานข้อมูลทั่วไป นอกจากนี้ควรตรวจสอบการใช้งาน Authentication Tokens และจำกัดสิทธิ์การเข้าถึงอย่างเคร่งครัด เนื่องจากมัลแวร์ตัวนี้ไม่ได้จำกัดการโจมตีอยู่เพียงบนคลาวด์ แต่สามารถลุกลามเข้าสู่โครงสร้างพื้นฐานภายในองค์กรผ่านช่องทางที่คาดไม่ถึงได้ทุกเมื่อ

แหล่งข่าว https://hackread.com/canisterworm-kubernetes-clusters-kamikaze-wiper/